'해킹의 첫 단계는 정보수집이다.'라는 말이 있듯이 Training 5에서는 해킹을 시도하는 서버의 정보를 수집하는 방법을 배운다.

whoami

whoami는 자신이 '누구인지'를 알아보는 명령어다.

id

id는 whoami보다 더 자세하게 자신의 정보를 알아보는 명령어다.

id의 실행 결과 분석은 trainer 9에서 배운다.

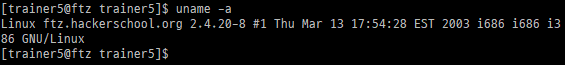

uname -a

uname -a는 서버의 커널 버전을 알아보는 명령어다.

커널은 리눅스의 심장부 역할을 하는 파일로서 커널 버전에 따라 리눅스의 성능도 차이가 난다.

같은 버전의 리눅스라도 커널 버전이 높다면 속도도 더욱 빨라지고 안전성도 높아진다.

해킹 중에는 커널을 이용한 해킹도 많이 하므로 서버에 아이디가 있는 상태에서 정보를 캐낼 때 가장 먼저 하는 것이 커널 버전을 보는 것이다.

cat

cat은 리눅스 기본 명령으로 "cat 파일 이름"을 입력하면 파일의 내용을 출력하는 명령어다.

concatenate(연결하다)의 동의어인 catenate에서 유래 되었다.

cat /etc/*release

cat /etc/*release는 서버에 설치된 OS가 어떤 버전인지 확인하는 명령어다.

이 서버의 버전은 레드햇 리눅스 9.0이다.

rpm -qa

rpm -qa는 패키지에 관한 정보를 얻는 명령어다.

rpm -qa를 입력하면 모든 패키지가 나오는데 이때 패키지들의 버전을 보고 해킹이 가능한지 아닌지를 판단할 수 있다.

cat /proc/cpuinfo

서버의 CPU 정보를 수집하는 명령어다.

이 서버 CPU의 사양은 Intel(R) Core(TM) i7-7700k CPU @ 4.20GHz다.

'System Hacking > 해커스쿨 F.T.Z Training' 카테고리의 다른 글

| 해커스쿨 F.T.Z Training 7 (0) | 2020.02.03 |

|---|---|

| 해커스쿨 F.T.Z Training 6 (0) | 2020.02.03 |

| 해커스쿨 F.T.Z Training 4 (0) | 2020.02.02 |

| 해커스쿨 F.T.Z Training 3 (0) | 2020.02.01 |

| 해커스쿨 F.T.Z Training 2 (0) | 2020.01.31 |

댓글